Windows常见命令 #

Regedit 查看策略表 Msconfig 查看系统配置 Taskmgr 启动任务管理器 Eventvwr,msc 打开日志的命令 Gpedit.msc 打开本地组策略 Compmgmt.msc 计算机管理 Lusrmgr.msc 打开用户与组 Taskschd 打开计划任务 Net user xxx /add 添加用户 Net localgroup administrators xxxx /add 把某用户放到管理员组里面 Net session 查询当前会话 Net start 查看当前运行的服务 Net use 查看当前共享连接 Net share 查看共享映射的盘符,连接状态 Net share xxx /del 删除共享的链接 查看隐藏用户可以去,用户管理 Findstr /s /I “hellow” ** 查询包含hellow 的关键字 Attrib 查看文件属性 Attrid 1.txt Attrid -R

常见路径 #

系统变量敏感文件路径 %WINDIR% C盘 windows %WINDIR%\system32\% c盘windows system32 %TEMP% 临时目录 %APPDATA% 软件程序 %LOCALAPPDATA% 软件程序

windows 日志 #

Windows 系统日志 C:\Windows\System32\winevt\Logs\system.evtx Windows系统安全日志 C:\Windows\System32\winevt\Logs\ Security.evtx 4624id 是登陆成功的id Windows 应用程序日志 C:\Windows\System32\winevt\Logs\ Application.Evtx 主要关注安全日志,里面记录账户登陆,注销,等等的日志 系统日志中的id Id 12 系统启动 6005ID 事件日志服务启动 6004ID 事件日志服务停止 Id 13 系统关闭 安全日志中的id 4732 添加用户启动安全性的本地组中 4722 启动用户的id 4720 创建用户 4624 登陆成功 4625 失败登陆 4726 删除用户 4634 注销 4776 成功/失败的账户认证 1102 清理日志 安全日志中的 登陆日志类型 2 交互登陆 3 网络登陆(通过net use,访问共享网络) 4 批处理(为批处理程序保留) 5 服务器启动 6 不支持 7 解锁(带密码保护的屏幕保护程序) 8 网络明文,iis服务器登陆验证 10 远程交互(终端服务,远程桌面,远程辅助) 11 缓存域证书登陆

转tidesec

排查方法 #

账号安全 #

query user 查看当前登录账户 logoff ID 注销用户id net user 查看用户 net user 用户名 查看登录情况 lusrmgr.msc 打开本地用户组 查看有无隐藏用户

检查异常端口进程 #

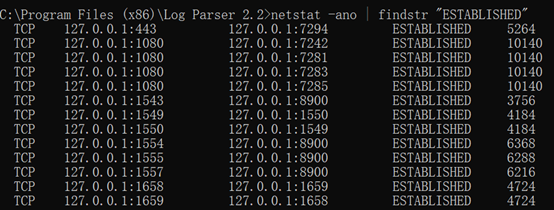

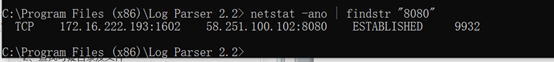

查看目前连接: netstat -ano 一般是查看已经成功建立的连接: netstat -ano | findstr “ESTABLISHED”

根据pid定位程序名称

tasklist | findstr ”pid”

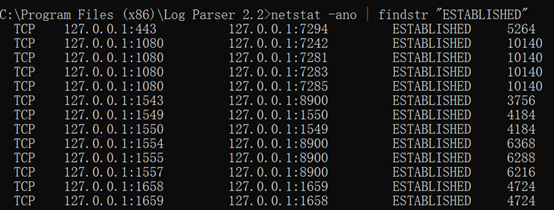

运行中输入msinfo32,可打开系统信息,在“正在运行任务”中可获取进程详细信息,包括进程的开始时间、版本、大小等信息。

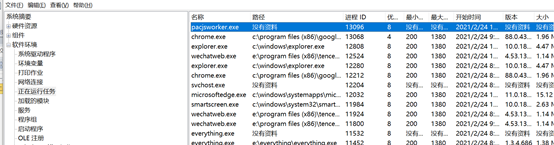

根据端口查看pid

netstat -ano | findstr “8080”

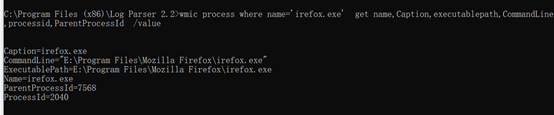

利用wmic查看进程执行时的命令

Wmic process where name=‘irefox.exe’ get name,Caption,executablepath,CommandLine ,processid,ParentProcessId /value

Wmic process where processid=‘2040’ get name,Caption,executablepath,CommandLine ,processid,ParentProcessId /value

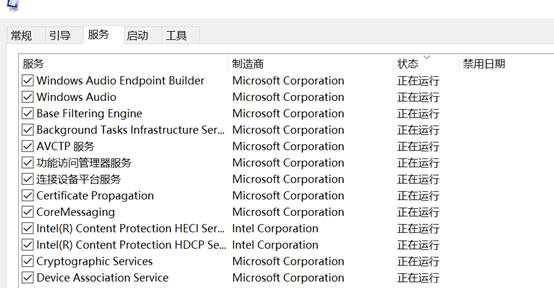

启动项检查 #

msconfig查看系统启动项

查看注册表是否有异常启动项

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

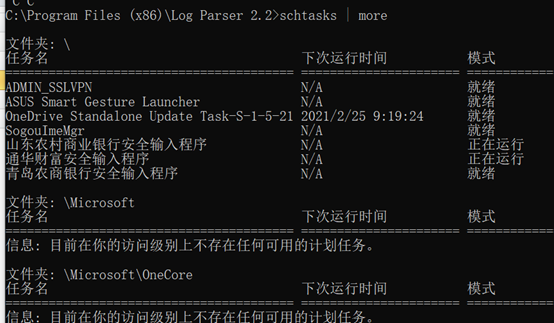

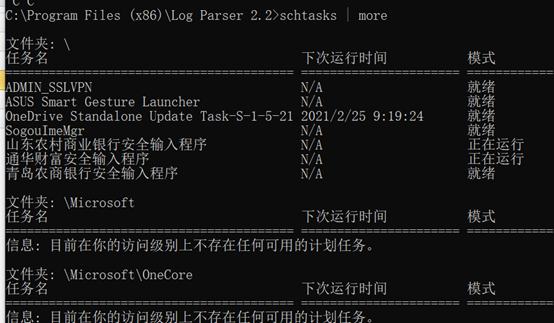

查看系统定时任务 #

Cmd下运行schtasks(win7系统利用at),查看定时任务

C:\Windows\System32\Tasks 查看任务清单

删除任务计划

建议删除任务计划时以管理员登录

SchTasks /Delete /TN 任务计划名称

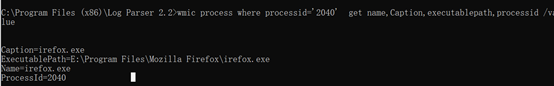

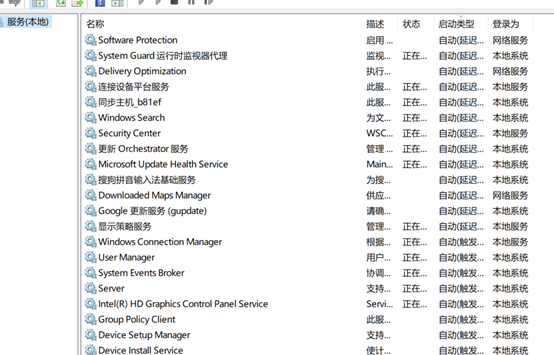

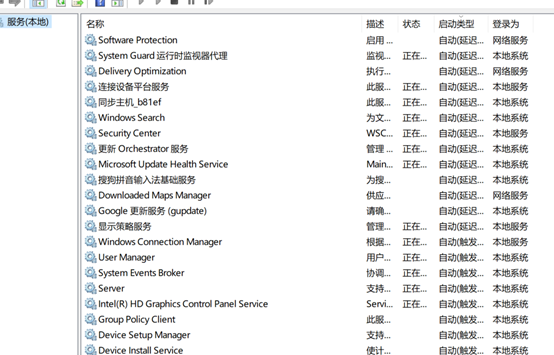

查看系统服务 #

Services.msc

删除服务可从任务管理器中手动删除,也可使用命令:

sc stop [服务名称]停止服务后,

sc delete [服务名称]删除服务

文件查看 #

查看最近打开的文件,运行窗口中输入“%UserProfile%\Recent”

查看C:\Documents and Settings,C:\Users下是否存在可疑用户或文件